With 1Password Business, you can use automated provisioning to centralize access management in your account. Depending on your setup, you’ll connect your identity provider using automated provisioning (hosted by 1Password) or the 1Password SCIM Bridge (self-hosted). If you deploy the 1Password SCIM Bridge, also make sure to read best practices for the SCIM bridge.

1Password Business unterstützt zwei Arten von Integrationen mit Identitätsanbietern, und jede hat ihre eigenen Vorteile:

| Automatisierte Bereitstellung | Freischalten mit SSO | |

|---|---|---|

| Funktionen | Automated user and group provisioning, role-based access control, and administrative workflows automation. | Teammitglieder können 1Password mit den Zugangsdaten Ihres Identitätsanbieters über das OpenID Connect (OIDC)-Protokoll entsperren. |

| Methodology | Uses an API endpoint or SCIM bridge, which communicates with the 1Password servers using an encryption protocol called Secure Remote Password (SRP). | Verwendet eine direkte API-Integration mit den 1Password-Servern. |

In this article, you’ll learn best practices for automated provisioning. If you want to allow your team to unlock 1Password with their identity provider credentials, learn about the best practices for using 1Password Unlock with SSO.

Plan your rollout

Wenn du die automatische Bereitstellung zum ersten Mal einrichtest, hat das noch keine Auswirkungen auf dein Konto, bis du 1Password den Benutzern in deinem Identitätsanbieter zuweist. Stelle sicher, dass du einen Benutzer oder eine Gruppe hinzufügst, der bzw. die die Integration testen kann. Wir empfehlen, nicht gleich dein gesamtes Team hinzuzufügen. Füge nach und nach Benutzergruppen hinzu, um so eine reibungslose Einführung zu gewährleisten.

Automated provisioning can help your team with:

- Group management: Groups in your identity provider can be imported to 1Password and group membership can be managed from your identity provider.

- Onboarding users: You can invite users to 1Password from your identity provider. New users are confirmed automatically after they sign up (see Provision users for how timing differs by integration).

- User management: When you change a user’s email address or display name in your identity provider, those changes will also be reflected in 1Password.

- Offboarding users: When you deprovision a user in your identity provider, their account will be suspended in 1Password.

Nachdem du die automatisierte Bereitstellung eingerichtet hast, siehst du in deinem Konto eine neue Gruppe namens Provision Managers. Sie ist für die automatische Bereitstellung erforderlich und darf daher nicht gelöscht werden. Füge dieser Gruppe keine Benutzer hinzu.

Gruppen hinzufügen

Bevor du eine Gruppe zu 1Password hinzufügst:

- Erstelle einen oder mehrere Tresore, damit die Gruppe Elemente speichern und teilen kann.

- Wenn es Personen in einer Gruppe gibt, die du nicht für 1Password anlegen möchtest (z. B. Verzeichnisdienstkonten), musst du in deinem Identitätsanbieter Filter einrichten, um sie auszuschließen.

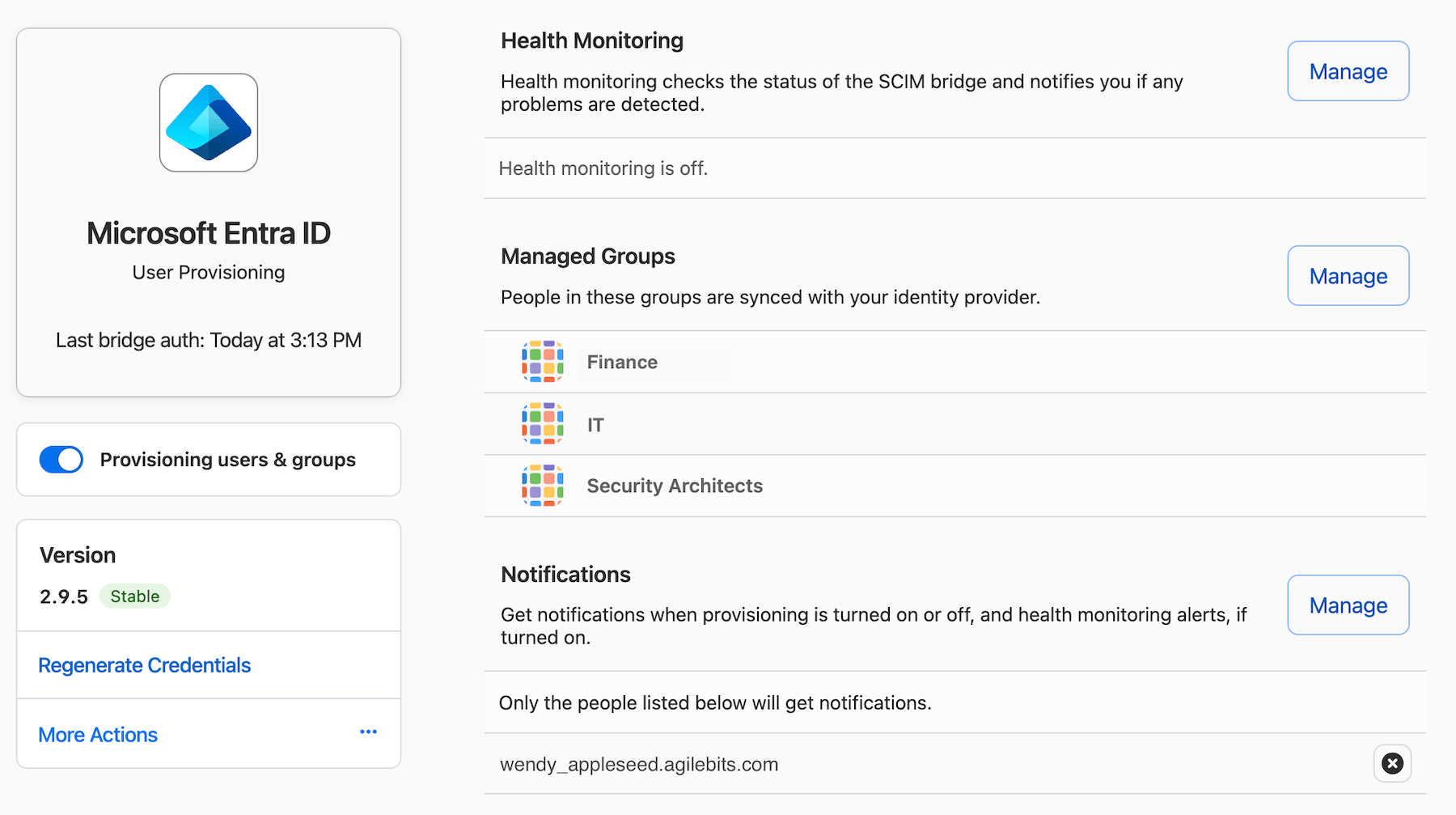

Wenn du Gruppen in deinem Identitätsanbieter zuweist, werden die Benutzer in jeder Gruppe für 1Password bereitgestellt. Du kannst Gruppenberechtigungen verwalten, benutzerdefinierte Administratorrollen erstellen und von der Gruppenseite deines Kontos auf 1Password.com aus Gruppen den Tresorzugriff gewähren. Du kannst die Liste der bereitgestellten Gruppen in deinem Konto auch im Abschnitt „Verwaltete Gruppen“ auf der Seite für die automatisierte Benutzerbereitstellung einsehen und aktualisieren.

We recommend that you follow the principle of least privilege and only grant the group, vault permissions, and access that each person needs for their role in the organization.

Wichtig

Okta doesn’t automatically create groups in 1Password when you assign groups to an application. To use groups for role-based access control, turn on Okta’s Group Push feature to push directory groups into 1Password. Only users assigned to the application in Okta are included in the groups that appear in 1Password. Learn more about automated provisioning with Okta or hosted provisioning with Okta.

Es kann hilfreich sein, eine Gruppe mit allen deinen 1Password-Benutzern zu erstellen und diese Gruppe zusätzlich zu deinen Funktionsgruppen bereitzustellen. Der Vorteil ist, dass Benutzer mindestens einer Gruppe angehören, sodass ihr 1Password-Konto nicht vorübergehend gesperrt wird, wenn sie für die rollenbasierte Zugriffskontrolle von einer Gruppe in eine andere verschoben werden.

1Password unterstützt keine verschachtelten Gruppen oder Rollenzuweisungen.

Benutzer bereitstellen

You can invite users individually to test automated provisioning, or provision them with groups when you’re ready to start your rollout. With automated provisioning, users are confirmed automatically. There’s no need for an administrator to manually approve them afterward.

When you assign a user or group to 1Password in your identity provider:

- Sie werden eine Einladungs-E-Mail erhalten.

- Sie befolgen die Schritte zur Anmeldung.

- Your integration will confirm the new user automatically. With hosted provisioning, users are confirmed when they accept the invitation. With the SCIM bridge, the bridge typically confirms the user within five minutes.

- Sie werden eine weitere E-Mail erhalten, die ihnen mitteilt, dass sie ihr Konto verwenden können.

Falls ein Benutzer mit derselben E-Mail-Adresse bereits in 1Password existiert, wird er nicht zum Konto eingeladen und erhält keine Benachrichtigung über die Einladung. Nur neue Benutzer, die noch kein Konto mit ihrer E-Mail-Adresse haben, erhalten eine Einladungs-E-Mail.

Benutzer verwalten

Vorhandene Teammitglieder verwalten

If you already have team members in your 1Password account before you start automated provisioning, you’ll need to assign them to 1Password in your identity provider. Assigned directory users will be matched based on the team member’s email address in 1Password, and they can then be managed by your identity provider.

Benutzerdetails bearbeiten

Wenn du in deinem Verzeichnis Benutzerdaten wie Anzeigenamen oder E-Mail-Adressen änderst, werden die Änderungen mit 1Password synchronisiert.

Erfahre, wie du die E-Mail-Adresse eines Teammitglieds ändern kannst.

Deprovisionierung von Teammitgliedern

Es gibt einige Möglichkeiten, einem verwalteten Teammitglied die Berechtigung zu entziehen:

- Lösche den Benutzer aus deinem Identitätsanbieter.

- Deaktiviere sein Benutzerprofil bei deinem Identitätsanbieter.

- Entferne den Benutzer aus allen Gruppen in deinem Verzeichnis, die 1Password zugewiesen sind (oder lösche die Gruppenzuweisung), und lösche alle expliziten Benutzerzuweisungen.

Sobald ein Benutzer aus dem Berechtigungsbereich entfernt wurde, wird sein 1Password-Konto gesperrt. Wir empfehlen, das Konto vor dem endgültigen Löschen für einen bestimmten Zeitraum (z. B. einen Monat) gesperrt zu lassen, falls du die Daten wiederherstellen musst. Du kannst das 1Password-Konto eines Benutzers erst löschen, nachdem ihm die Berechtigungen entzogen wurden. Erfahre mehr über das Offboarding eines Teammitglieds.

Mehr erfahren

- Set up 1Password automated provisioning (hosted)

- Best Practices zur Sicherung deines 1Password Business-Kontos

- Best practices for 1Password SCIM Bridge

War dieser Artikel hilfreich?

Freut mich, das zu hören! Wenn du etwas hinzufügen möchtest, zögere nicht, uns zu kontaktieren.

Tut mir leid, das zu hören. Bitte kontaktiere uns, wenn du uns mehr darüber erzählen möchtest.